摘要:人们在开发软件时,非常重视软件的注册码和软件的激活码。没有注册码的软件用户会受到一些限制,影响软件的正常使用。尽管如此,软件的破解技术也越来越强大,国内外的大型软件都有自己的注册机制。尽管如此,这些软件仍将不断被破解,国家有关部门将加大对非法软件的打击力度,同时采取多种措施支持正版软件@ >,但在实际执行过程中并没有达到预期的效果。为了确保他们的 软件 能顺利上市不被别人抄袭,为了保护自己的软件,很多软件厂商都给这些软件加密实现,大部分软件使用加密技术。常见的加密技术有两种,即软加密和硬加密。

关键字:软件; 裂缝; 保护

CLC 编号:TP311.53 文件识别码:A 货号:1007-9599 (2012)21-0000-02

在制作大型商用软件的过程中,为了不让别人复制和免费使用,他们经常对软件进行加密,有的使用软加密ps柔美的曲线笔刷,有的使用硬加密,这样一来,给予软件有效的保护。然而,随着加密技术的不断发展进步,软件的破解技术也不断加强,尽管国家采取了各种手段打击不法之徒软件,以保护和我们支持正版软件和知识产权,但实践证明效果不是太明显,所以我们有必要采取相应的软件破解和保护方法来保护软件。本文对<<

1 常见的软件破解方法

1.1 常用破解术语

1.1.1 个断点。我们常说的断点是指软件程序中被考虑或不得不中断的地方。这种情况多半是因为软件的过程中发生了一些事件。计算机会产生一定的影响,导致计算机停止一些正在制定的相关任务,然后去执行一些其他的任务,并在一定的时间间隔后回到刚刚开始的任务的进程。此时的破解过程是计算机程序将操作者输入的注册码与计算机的原始程序注册码进行比对,并在比对过程中强制中断计算机程序。在此过程中,如果操作员分析计算机程序,

1.1.2 应用程序编程接口。在专业术语中,我们将计算机应用程序编程接口称为API(),它是一个很大的函数集,由系统定义,对这个集合中的操作系统特性提供一定的访问方式。该接口包含应用程序需要经常使用的多种功能。所有与操作系统相关的操作都必须通过这些函数来执行,包括内存分配、屏幕输出或窗口的创建。我们常用的微软操作系统程序都是基于API技术如何获取程序的注册机,通过API技术实现系统与其他软件的通信。我们常见的各种应用都是通过调用自己需要的API程序来实现的。的各种功能。

1.2 常用破解方法软件

1.软件2@>1 暴力破解。电脑破解的方法有很多种,其中最常见、最简单的破解方法就是蛮力法。使用这种方法破解程序的人可以通过编辑工具修改一些可执行文件。一种通过执行程序源文件的属性来破解软件的方法。该方法需要操作者输入相关的注册码信息,计算机源文件需要对操作者输入的注册码信息进行验证。可以破解。

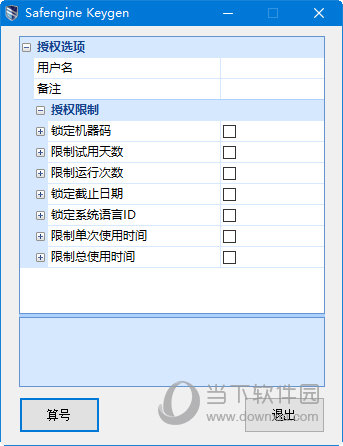

1.软件2@>2通过算法注册机破解。算法注册机是分析软件的注册码算法的程序。经过分析,程序可以自动生成软件的一些注册码。是软件算法,所以在制作软件的时候要注意软件算法。我们常用的软件算法都是软件作者自己编写的,给软件的使用和销售带来了方便。这类软件使用的加密密码只能在一台电脑上使用,就好像将软件绑定到电脑上一样。在使用过程中,应先运行试用版软件。在运行这些 软件 的过程中,操作者可以获得他们想要破解的计算机的机器码。当获得软件所在计算机的机器码后,程序会使用算法注册机进行运算。在运行过程中,程序可以获得正确的注册码。获得这些注册码后,会直接在软件中注册。

1.软件2@>3 使用内存破解。内存是数据必须通过的一道门。要将数据运行到程序中,必须首先将数据加载到内存中。这些数据需要通过验证码进行认证,所以我们得想办法找到我们要破解的代码软件注册码在内存中的位置,这样才能破解这些软件。使用这种方法破解软件需要的时间和精力比较少,而且这种方法可以很方便的获取到软件注册码信息,而且这种方法还可以节省内存写入注册机的时间。使用这种破解方法时,需要先加载内存注册机如何获取程序的注册机,然后通过它获取软件的注册码。此时软件中的一些数据 可以修改,这样就可以通过内存进行处理了。模拟环境以打破软件的目的。

1.软件2@>4 文件注册方法和补丁破解方法。文件注册方式是将您的软件注册内容放在某个地方,为自己和他人使用注册内容提供方便的一种方式。常见的文件注册方法包括注册文件和注册表导入方法。. 补丁破解方法需要在破解过程中使用相关的补丁程序,通过这些补丁程序可以验证软件的注册码,有时通过这些补丁修改软件中的一些判断。这些判断包括软件的试用时间等。在进行更改时,可以修改软件原来的时间,这样就可以延长软件的试用期,可以实现长期使用软件的目的。

2 常用的软件保护方式

软件2@>1 注册码

在了解常用的软件保护方式之前,我们需要先了解一下注册码的概念。所谓注册码,就是每台机器上软件的单一注册码,一台机器只能有一个唯一的注册码。那么如何才能实现这个目标呢?首先,我们要找出硬盘的卷标和计算机的中央处理器(CPU)的序列号,并生成机器码。在这个过程中,我们需要编写相关函数,通过它我们可以得到每台计算机硬盘的一些卷。获得这些硬盘的卷标后,我们将编写一个函数来获取计算机中央处理器的序列号。得到这些数字后,我们就可以生成机器码了。机器码需要从一些相关函数中获取。注册码可以通过编写相关函数获得。获取注册码后,需要先查看这些注册码。对于未注册的注册码,可以通过编写void Cpl函数自定义试用天数、延迟、未注册画面。

软件2@>2 软加密

我们这里所说的软加密是指在没有硬件的情况下保护软件的目的。我们现在最常见的 软件 加密方法就是这种方法。软加密有密码法、硬件校验法、密钥盘法等。在目前的情况下,最常用的软加密是加密外壳。加密外壳可以通过修改入口处的代码来执行解密程序,然后将这些代码跳转到加密外壳代码中。加密外壳代码不是固定的,而是处于运动状态,因此加密技术也以动态的形式运行。

软件2@>3 硬加密

我们所说的硬加密就是用加密狗或加密狗对软件进行加密。这些加密硬件需要安装在需要软件加密的计算机上。常用的接口有并口和USB口。在这两个接口中,后者是最常用的。这种软件加密技术是一种通过保护硬件来加密软件或数据以防止数据被他人窃取的技术。该技术是一项功能强大的技术,它有效地保证了一些有价值的软件市场免受盗版的目的。在这些加密狗或加密狗中,有几个字节的存储空间不易丢失,而这些空间可以支持读写。一些加密狗内部也有一定的微控制器。如果计算机操作员想要交换数据千百图片识别,他们必须知道 软件 和 软件 狗之间的接口函数。接口功能可以检测加密狗是否插入接口。

3 结论

为了不让我们的软件被别人抄袭,我们需要了解盗版者使用的破解方法,然后研究好的加密方法,这样盗版者在破解的时候会付出巨大的代价和耗费大量的精力密码手写模拟器,最后被迫放弃攻击,最终达到保护软件的目的。

参考:

[1] 李福云. 论软件的开裂与保护[J]. 中小企业管理与技术(晚刊).2011 (11).

[2]牟宗奇.永别了,经典的 3 式破解软件[J]. 计算机爱好者,2010 (08).

[3] 软件 是如何“破解”的?[J]. 计算机爱好者,2010 (09).

发表评论